Selon un rapport qui vient d’être publié par Microsoft sur les principales tendances de cyberattaques en 2019 dans le monde, les pirates informatiques privilégient les attaques par phishing pour cibler leurs victimes ; une technique en effet très lucrative qui consiste à récupérer des informations personnelles d’un internaute afin d’usurper son identité et de lui soutirer de l’argent.

Ces attaques par phishing sont en hausse et les réseaux sociaux servent aux cybercriminels pour parvenir à leurs fins, voici pourquoi :

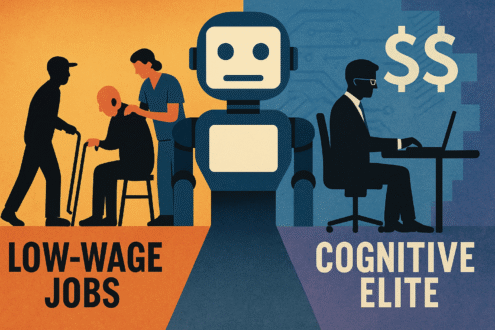

Les données sont aujourd’hui un bien très précieux. Alors que la plupart d’entre nous utilisons régulièrement des réseaux sociaux, à titre personnel ou professionnel, comme LinkedIn, Facebook, Twitter ou encore Instagram, il n’a jamais été aussi facile et rapide pour les cybercriminels de dresser un portrait complet de nos vies, ce qui leur permet de cibler leurs victimes de façon bien plus stratégique. Alors que la majorité des internautes sont conscients que tous les e-mails qu’ils reçoivent ne sont pas authentiques – les fautes d’orthographe et les adresses e-mail aléatoires étant des preuves évidentes – des attaques plus sophistiquées et réussies sont également en circulation. Quelques efforts suffisent aux cybercriminels pour mener à bien leurs actions. Même ceux qui ne ciblent pas leurs victimes individuellement peuvent créer des e-mails très convaincants, propager l’attaque sur internet et ainsi obtenir des rendements très élevés.

Nous avons tous entendu parler de nombreux exemples d’organisations ciblées par des e-mails de phishing visant les équipes de direction, ou même la chaîne d’approvisionnement. Prenez l’exemple d’un PDG qui reçoit un e-mail prétendant provenir de l’école de son enfant et demandant que le formulaire joint soit rempli. Il est incroyablement facile de trouver des données personnelles comme celles-ci en ligne, et complétées par quelques appels informés aux bonnes personnes, elles peuvent s’avérer très fructueuses. Ainsi, avec un effort minimal, un attaquant peut générer des profils de ses cibles et augmenter considérablement ses chances de succès. Si un e-mail vous concernant est plausible et convaincant, suspecteriez-vous un acte criminel ? Avec des cibles de grande valeur, les rendements potentiels sont importants et le rapport risque / récompense très favorable pour les attaquants.

La sensibilisation à la cybersécurité est essentielle. Il est également nécessaire d’être attentif aux informations que nous partageons en ligne et d’être vigilant face aux e-mails provenant de sources attendues et inattendues. Pour les entreprises, rappeler les risques aux employés est un début, mais il est tout aussi important d’avoir une vue d’ensemble du risque global, d’identifier les fournisseurs tiers et les maillons faibles potentiels.

Pierre-Louis Lussan (Newrix)

Crédit photo : DR

[cc] Breizh-info.com, 2019, dépêches libres de copie et de diffusion sous réserve de mention et de lien vers la source d’origine – V